ESET Research на конференции RSA 2021: рост числа сталкеров для Android.

BRATISLAVA - Мобильное сталкерское ПО, которое представляет собой программное обеспечение, незаметно устанавливаемое сталкерами на мобильные устройства жертв без их ведома, находится на подъеме, как выяснили исследования ESET.

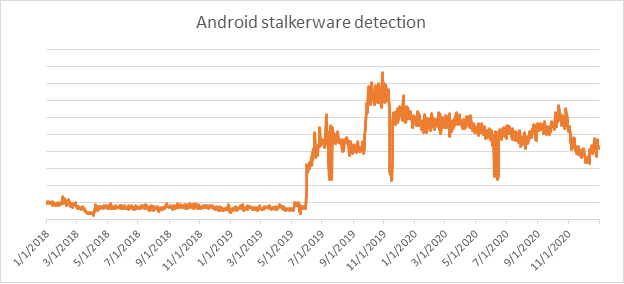

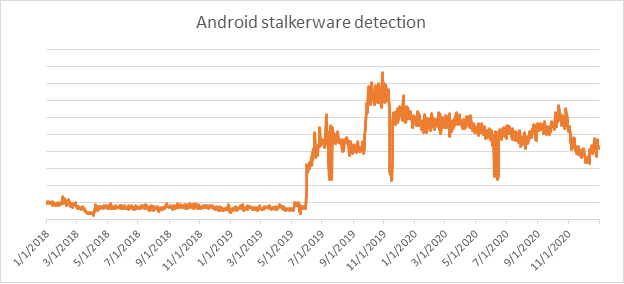

В 2019 году телеметрия ESET зафиксировала почти в пять раз больше обнаружений сталкерского ПО для Android, чем в 2018 году, а в 2020 году - почти в 1,5 раза больше, чем в 2019 году. Кроме того, ESET Research обнаружила серьезные уязвимости в приложениях-сталкерах Android и их серверах мониторинга, которые могли привести к серьезным последствиям для пользователя в случае эксплуатации. «Безопасность: скрытая цена Android-сталкерского ПО» будет представлена сегодня, 17 мая 2021 года, исследователем ESET Лукашем Штефанко с 11:20 до 12:00 PDT (с 20:20 до 21:00 CEST).

Чтобы производители сталкерского ПО оставались незамеченными и не были отмечены как преследователь, их приложения во многих случаях рекламируются как обеспечивающие защиту детей, сотрудников или женщин, однако слово «шпион» много раз используется на их веб-сайтах. «Искать эти инструменты в Интернете совсем несложно; вам не нужно просматривать подпольные веб-сайты »,

- объясняет Штефанко.

Исследователи ESET вручную проанализировали 86 сталкерских приложений для платформы Android, предоставленных 86 различными поставщиками. Этот анализ выявил множество серьезных проблем с безопасностью и конфиденциальностью, которые могут привести к тому, что третья сторона - злоумышленник - получит контроль над устройством жертвы, завладеет учетной записью сталкера, перехватит данные жертвы, подставит жертву путем загрузки сфабрикованных доказательств или получит удаленный код. казнь на смартфоне жертвы. В 58 из этих приложений Android ESET обнаружила в общей сложности 158 проблем с безопасностью и конфиденциальностью, которые могут серьезно повлиять на жертву; действительно, даже преследователь или поставщик приложения могут подвергаться некоторому риску.

Среди наиболее распространенных проблем были небезопасная передача личной информации пользователей; хранение конфиденциальной информации на внешних носителях; раскрытие конфиденциальной пользовательской информации неавторизованным пользователям; серверная утечка клиентской информации сталкерского ПО; и несанкционированная передача данных с устройства на сервер.

«Следуя нашей 90-дневной политике согласованного раскрытия уязвимостей , мы неоднократно сообщали об этих проблемах затронутым поставщикам. К сожалению, на сегодняшний день только шесть поставщиков устранили проблемы, о которых мы сообщали в своих приложениях »,

- говорит Штефанко.

Дополнительные технические сведения об анализе ESET сталкерского ПО для Android см. В сообщении блога «Сталкерское ПО Android еще больше угрожает жертвам и раскрывает самих шпионов» и в официальном документе «XYZ» по WeLiveSecurity. Обязательно следите за обновлениями ESET Research в Твиттере, чтобы быть в курсе последних новостей ESET Research.

Судя по нашей телеметрии обнаружения, использование сталкерского ПО для Android растет.

Судя по нашей телеметрии обнаружения, использование сталкерского ПО для Android растет.

Материал подготовлен -

ESET NOD32

Ваши контактные данные не публикуются на сайте.